各ユーザーに配布したクライアント証明書を失効させることで、クライアント証明書認証が成功しないように制御することができます。

ここでは、PA FirewallがCRL配布ポイントからCRL (Certification Revocation List: 証明書失効リスト) を取得して、失効したクライアント証明書の認証を成功させないように設定します。

CRL配布ポイント (CDP) の設定

CDPの設定はこちらを参照ください。

クライアント証明書の”再”発行

もし、上記のCDP設定の前に、クライアントPCがADCSからSCEPでクライアント証明書を取得していれば、一旦削除して、再発行してください。

理由は、PA FirewallのCDPアクセスはHTTPのみの対応であるためです。

ADCSが発行した証明書のCDPはLDAPでアクセスする設定になっていますが、こちらに記載した設定が完了していれば、クライアント証明書を再取得することで、CDPはHTTPに書き換わります。

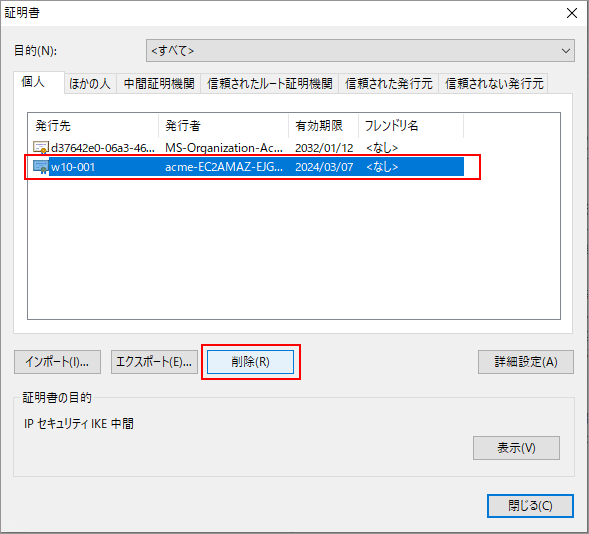

既にクライアント証明書を持つクライアントPCへログインし、Chromeブラウザ→「設定」→「セキュリティとプライバシー」→「セキュリティ」→ 「証明書の管理」で表示された画面で、「個人」タブをクリックし、クライアント証明書を削除します。

SCEPでクライアント証明書を再発行します。

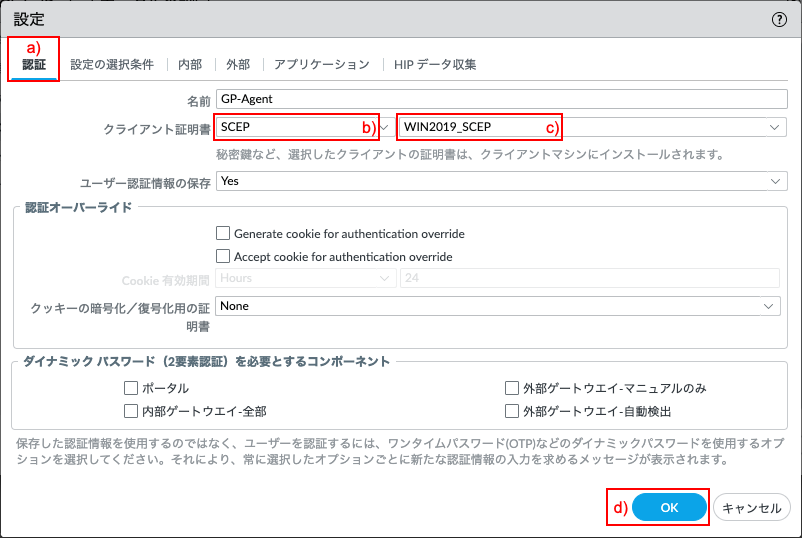

「Network」タブ → GlobalProtectの下の「ポータル」 → 設定済みの「Portal」をクリック → 「エージェント」タブ → 設定済みの「GP-Agent」をクリックで表示されるa)「認証」タブの「クライアント証明書」で、b)「SCEP」を選択し、c)設定済みのSCEP設定:「WIN2019_SCEP」を選択します。

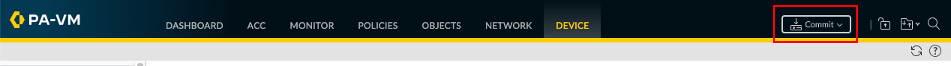

「コミット」を実施します。

クライアントPC (w10-001) のGP Agentで、Portalへ再ログインします。

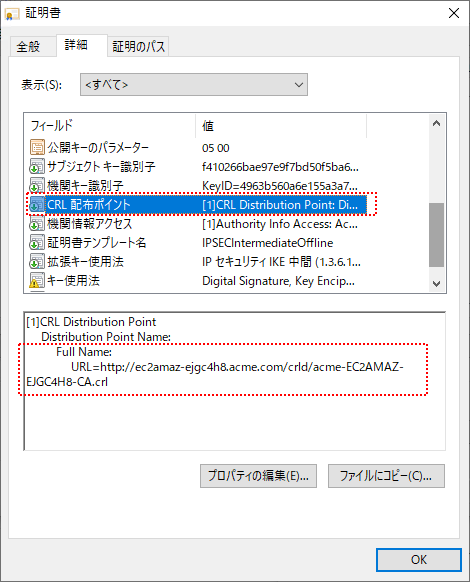

すると、再取得したクライアント証明書のCDPは、LDAPだったものが以下のように「URL=http://」になります。

クライアント証明書が取得できたので、SCEPによるクライアント証明書の再発行を停止します。

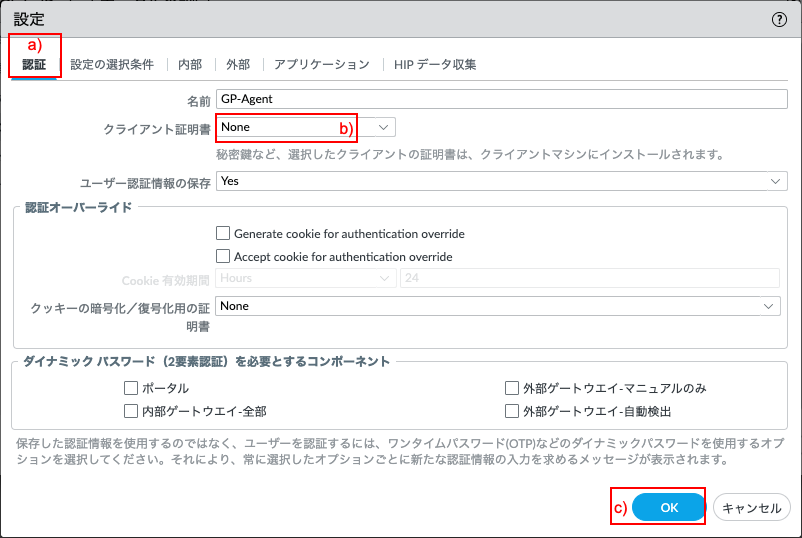

「Network」タブ → GlobalProtectの下の「ポータル」 → 設定済みの「Portal」をクリック → 「エージェント」タブ → 設定済みの「GP-Agent」をクリックで表示されるa)「認証」タブの「クライアント証明書」で、b)「None」を選択し、c)「OK」をクリックします。

証明書プロファイルのCRL設定

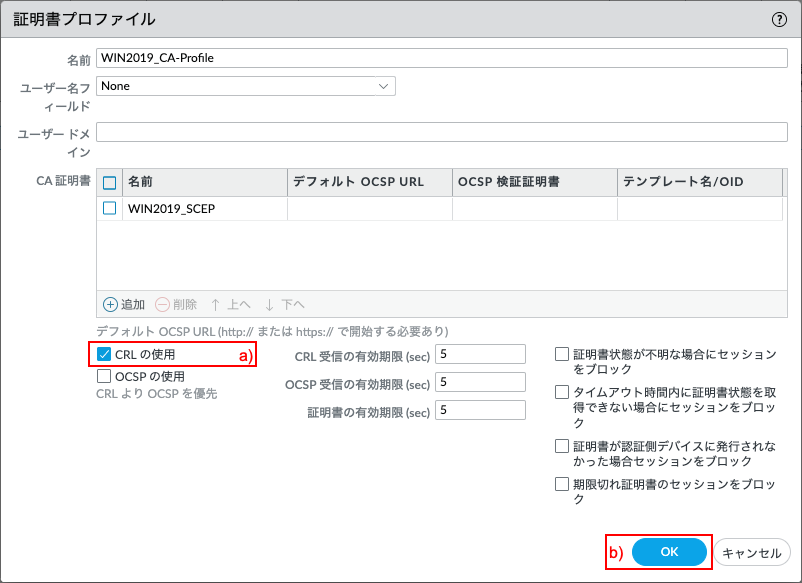

PA Firewallの証明書プロファイルを設定変更することで、CRLによる失効管理ができるようにします。

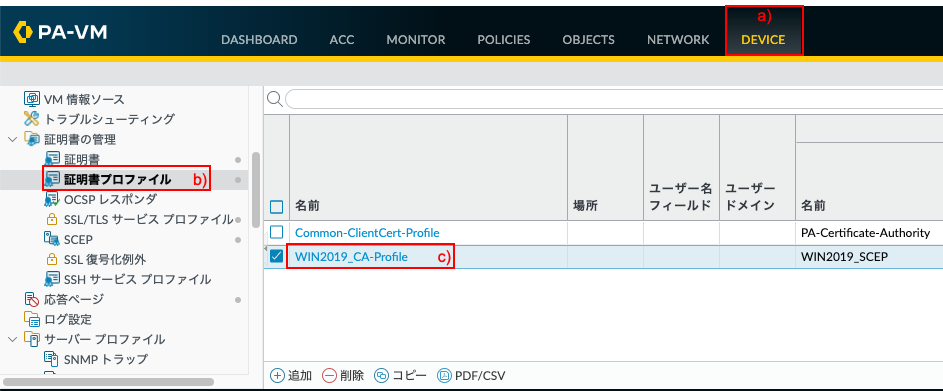

a)「Device」タブ→ 「証明書の管理」の下のb)「証明書プロファイル」で表示された、設定済みのc)「WIN2019_CA-Profile」をクリックします。

a)「CRLの使用」にチェックを入れ、b)「OK」をクリックします。

「コミット」を実施します。

クライアント証明書の失効とCRLの発行

試しに、W10-001のクライアント証明書を失効させます。

クライアント証明書の失効とCRLの発行方法は、こちらをご参照ください。

GP Agentからのアクセス

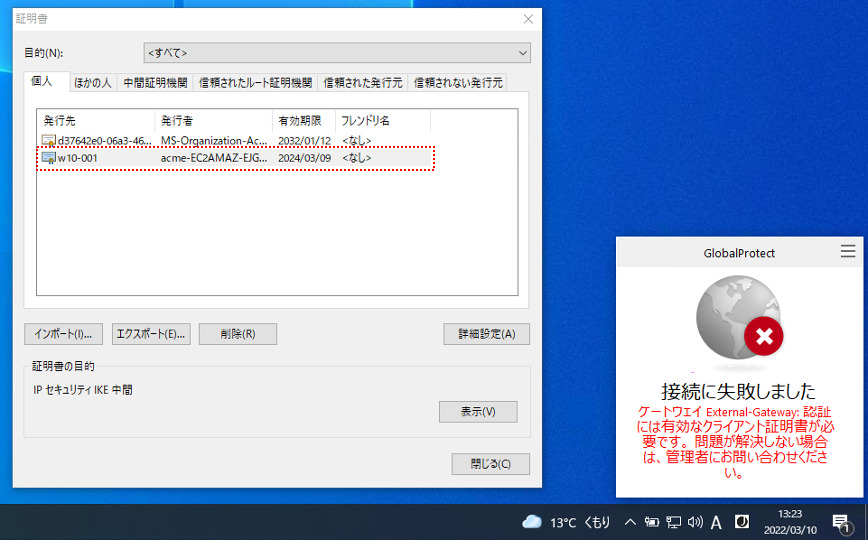

クライアントPC (w10-001) は、クライアント証明書を持っていますが、失効しているので、External-Gatewayに接続できません。

PA FirewallのCLIコマンド

取得したCRLの操作は、PA FirewallのCLIコマンドで行います。

取得したCRLの確認

取得したCRLの状態を確認するには、以下のコマンドを実行してください。

admin@PA-VM> debug sslmgr view crl http://ec2amaz-ejgc4h8.acme.com/crld/acme-EC2AMAZ-EJGC4H8-CA.crl

Current time is: Thu Mar 10 04:23:31 2022

Next update time is Mar 17 16:31:07 2022 GMT

Count Serial Number Revocation Date

——- —————————————- ————————

[1 ] 690000000D2C1864A368E08DCB00000000000D Mar 10 04:20:00 2022 GMT

admin@PA-VM>

取得したCRLキャッシュの消去

一旦取得したCRLはしばらくキャッシュされます。

CRLの挙動を確認するために、CRLキャッシュを消去したい場合があります。

その場合は、下記2つのコマンドを実行して、キャッシュを消去してください。

admin-admin@Azure-PA-VM> debug sslmgr delete crl all

All cached CRLs deleted

admin-admin@Azure-PA-VM> debug dataplane reset ssl-decrypt certificate-cache

deleted 1 cert entries.

コメント欄 質問や感想、追加してほしい記事のリクエストをお待ちしてます!